...

Über die Filterung wird das Verhalten bei Anfragen analysiert, sodass eine Klassifizierung in unverdächtige und attackierende IP-Adressen möglich ist. Daraus resultierend kann das System die betroffenen IP-Adressen automatisch auf eine Whitelist (Unbedenklichkeitsliste) setzen oder sie mittels einer Blacklist (Sperrliste) blockieren.

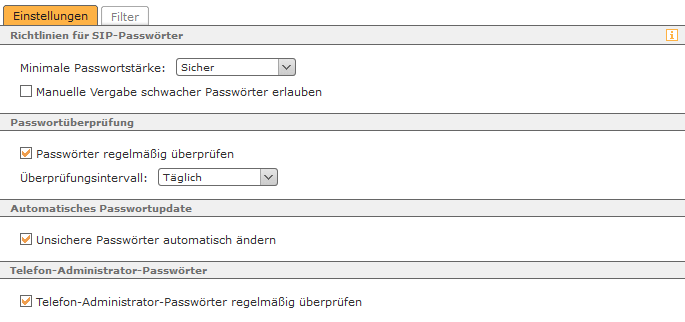

Um unerlaubte Zugriffe über Telefonkonten (SIP-Accounts) zu unterbinden, bestehen zwei Komplexitätsrichtlinien für deren Passwörter. Die gewählte Richtlinie wird bei der Autoprovisionierung von Telefonen und beim Generieren von Zufallspasswörtern angewandt. Die Anforderungen der beiden Richtlinien für die minimale Passwortstärke sind jeweils mindestens:

...